Googles Entwickler haben dem Webbrowser Chrome das wöchentliche Update verpasst. Es enthält Fehlerkorrekturen für vier als hochriskant eingestufte Sicherheitslücken. Wer Chrome nutzt, sollte daher zügig den Einsatz der neuen Version sicherstellen.

Zu der Höhe von vergebenen Bug-Prämien hat das Unternehmen noch nichts entschieden. In der Versionsankündigung erläutern Googles Entwickler jedoch, dass etwa Speicherzugriffe außerhalb vorgesehener Grenzen in der FedCM-Komponente möglich waren. Der Fehlerbeschreibung zufolge können Angreifer mit manipulierten HTML-Seiten den Renderer-Prozess kompromittieren und Speicher außerhalb der vorgegebenen Grenzen lesen (CVE-2023-4761, kein CVSS-Wert, Risiko "hoch").

Google Chrome: Vier Sicherheitslücken mit hohem Risiko

Zudem können bösartige Akteure mit präparierten Webseiten eine Type-Confusion-Schwachstelle in der Javascript-Engine V8 missbrauchen, um dadurch Schadcode einzuschleusen (CVE-2023-4762, kein CVSS-Wert, hoch). Bei dieser Schwachstellenart passen tatsächlich vorliegende Datentypen nicht mit denen im Programmcode vorgesehenen überein, was in Speicherzugriffe außerhalb der allokierten Bereiche münden kann.

Zudem können Angreifer aufgrund einer Use-after-free-Lücke im Netzwerkcode von Chrome möglicherweise eine Speicherverwürfelung auf dem Heap auslösen und für Codeschmuggel missbrauchen (CVE-2023-4763, kein CVSS-Wert, hoch). In der BFCache-Komponente von Chrome können bösartige Akteure eine Sicherheitslücke ausnutzen, um auf manipulierten Webseiten die Inhalte der Omnibox genannten Adressleiste zu fälschen (CVE-2023-4764, kein CVSS-Wert, hoch).

Die jetzt aktuellen, abgesicherten Browser-Versionen sind 116.0.5845.172 für Android, 116.0.5845.177 für iOS, 116.0.5845.179 für Linux und macOS sowie 116.0.5845.179/.180 für Windows. Googles Programmierer ergänzen, dass die Extended Stable-Versionen ebenfalls auf einen neuen Stand gehievt wurden, und zwar 116.0.5845.179 für macOS und 116.0.5845.180 für Windows.

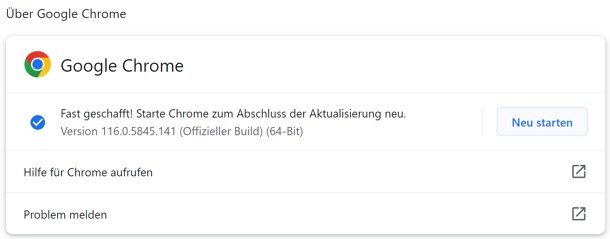

Browser-Versionsprüfung

Ob der Browser auf dem aktuellen Stand ist, lässt sich durch Aufrufen des Versionsdialogs herausfinden. Der befindet sich im Einstellungsmenü, das sich durch Klick auf das Symbol mit den drei aufeinander gestapelten Punkten rechts der Adressleiste des Browsers öffnet. Über den Weg "Hilfe" - "Über Google Chrome" lässt er sich starten.

Der Versionsdialog zeigt die aktuell laufende Version des Browsers an und startet gegebenenfalls den Update-Prozess, sofern eine Aktualisierung verfügbar ist. Am Ende fragt der Dialog zudem den nötigen Browser-Neustart an. Um die aktuelle Linux-Version kümmert sich in der Regel hingegen die Distributions-zugehörige Software-Verwaltung, die Administratoren dafür starten und sie nach Updates suchen lassen müssen.

Da die Schwachstellen auch das grundlegende Chromium-Projekt betreffen, dürften Hersteller darauf basierende Browser auch in Kürze Aktualisierungen anbieten. Dazu gehört etwa Microsofts Edge-Browser. Das Chrome-Update in der vergangenen Woche hatte lediglich eine hochriskante Sicherheitslücke abgedichtet.

(dmk)